Die Verbindung eines Unternehmensnetzwerks mit Microsoft Azure oder AWS über das öffentliche Internet ist im Jahr 2026 ein Sicherheits-, Leistungs- und regulatorisches Risiko. CloudConnect — der private MPLS-VPN-Dienst der New Telekom s.r.o. — ersetzt das öffentliche Internet durch eine dedizierte physische Leitung mit konsistenter Latenz, Isolation vor DDoS-Angriffen und Einsparungen von bis zu 50 % beim ausgehenden Datenverkehr. Er verbindet Unternehmen mit AWS Direct Connect, Microsoft Azure ExpressRoute und Google Cloud Interconnect unter einem einzigen Vertrag, in vollständiger Übereinstimmung mit NIS2, DORA und der DSGVO.

Warum ist das öffentliche Internet für Cloud-Konnektivität im Jahr 2026 ungeeignet?

Das öffentliche Internet ist als gemeinsames Best-Effort-Medium konzipiert — ohne Garantien für Latenz, Verfügbarkeit oder Übertragungssicherheit. Wenn Unternehmensdaten aus dem lokalen Netzwerk zu AWS S3, Microsoft Azure oder der Google Cloud Platform (GCP) übertragen werden, durchlaufen sie Dutzende von Transitknoten, die von verschiedenen Akteuren auf verschiedenen Kontinenten betrieben werden. Jeder dieser Knoten stellt einen potenziellen Punkt für Abhören, Manipulation oder Ausfall dar. Eine IDC-Studie aus dem Jahr 2025 stellt fest, dass mehr als 73 % der mittleren und großen europäischen Unternehmen planen, ihren Cloud-Fußabdruck innerhalb der nächsten 24 Monate auszubauen. Gleichzeitig steigen die regulatorischen Anforderungen an die Art der Datenübertragung — insbesondere im Rahmen von NIS2 (EU-Richtlinie 2022/2555), DORA (EU-Verordnung 2022/2554) und der DSGVO (EU-Verordnung 2016/679). In diesem Kontext ist die Wahl des Übertragungswegs kein technisches Detail mehr — sie ist zu einer Frage der rechtlichen Verantwortung geworden.Welche konkreten Risiken birgt die Datenübertragung über das öffentliche Internet?

Die Übertragung von Unternehmensdaten über das öffentliche Internet ohne dedizierte Infrastruktur erzeugt vier Risikokategorien:- Sicherheitsrisiko: Daten passieren Hunderte von Datenknotenbetreibern auf verschiedenen Kontinenten. Ohne vollständige Kontrolle über den Übertragungsweg kann nicht garantiert werden, dass Daten nicht manipuliert oder abgehört wurden.

- Leistungsrisiko: Die Latenz im öffentlichen Internet ist variabel und abhängig von der aktuellen Netzauslastung. Bei Anwendungen wie ERP-Systemen, Videokonferenzen, Datenbankreplikation oder Echtzeit-Analytik führt variable Latenz zu einer Verschlechterung der Benutzererfahrung und der Prozessleistung.

- Verfügbarkeitsrisiko: Ein flächendeckender Ausfall oder DDoS-Angriff auf die öffentliche Internetinfrastruktur unterbricht direkt den Zugriff auf Cloud-Daten und -Anwendungen. Das Unternehmen verliert den Zugriff auf strategische Daten genau dann, wenn dies am wenigsten erwünscht ist.

- Kostenrisiko: Ausgehender Datenverkehr (Egress) aus Clouds wie AWS, Microsoft Azure oder GCP gehört zu den bedeutendsten Posten der Cloud-Kosten. Ohne eine dedizierte Verbindung zahlt das Unternehmen Standardtarife der Anbieter ohne Optimierungsmöglichkeit.

Warum reicht ein verschlüsseltes VPN über das Internet nicht aus?

Ein klassisches VPN (Virtual Private Network) verschlüsselt den Dateninhalt, ändert jedoch nicht den Übertragungsweg. Daten reisen weiterhin über die öffentliche Internetinfrastruktur — also über Knoten, deren Betreiber die IT-Abteilung des Unternehmens nicht kontrollieren kann. Verschlüsselung schützt den Inhalt, garantiert jedoch weder Latenz noch Verfügbarkeit noch Isolation von Netzwerkvorfällen. Für Unternehmen, die NIS2 oder DORA unterliegen, gilt dieser Ansatz im Kontext des Risikomanagements von Drittanbieter-IKT als unzureichend.Was ist der Unterschied zwischen einer öffentlichen Internetverbindung und einer privaten CloudConnect-Leitung?

CloudConnect ist ein privater MPLS-VPN-Dienst, der von New Telekom s.r.o. auf einem eigenen physischen Netzwerk betrieben wird. Daten aus dem Unternehmensnetzwerk gelangen direkt in die Cloud-Umgebung über einen dedizierten, reservierten Weg — ohne das öffentliche Internet zu durchlaufen, ohne Kapazitätsfreigabe mit anderen Nutzern und ohne Durchlauf durch Transitknoten von Drittanbietern.| Parameter | Öffentliches Internet | CloudConnect (MPLS VPN) |

|---|---|---|

| Übertragungsweg | Geteilt, Hunderte von Transitknoten Dritter | Eigenes physisches Netzwerk von New Telekom, keine Drittanbieter |

| Übertragungssicherheit | Abhängig von Verschlüsselung, Weg unkontrolliert | Dedizierte Leitung, Daten passieren keine externen Knoten |

| Latenz | Variabel, abhängig von der Netzauslastung | Minimal und konsistent, direkter Weg |

| Verfügbarkeit bei Internetausfall | Cloud-Zugriff unterbrochen | Cloud-Konnektivität bleibt erhalten |

| Ausgehender Datenverkehr (Egress) | Standardtarife der Cloud-Anbieter | Einsparungen von bis zu 50 % gegenüber Standardtarifen |

| Eingehender Datenverkehr | Standardmäßig kostenpflichtig | Immer kostenlos in allen Regionen |

| Verwaltung mehrerer Clouds | Separate Verträge und Konfigurationen | Ein Vertrag, ein Port, eine Rechnung |

| Kapazitätsskalierung | Begrenzt durch den Internetanbieter | Sofortige Änderung in Echtzeit über SDN-Plattform |

| Redundanz | Kostspielig, erfordert eigene Infrastruktur | Individuell konfigurierbare redundante Verbindungen |

| NIS2 / DORA / DSGVO-Konformität | Für regulierte Einrichtungen schwer nachweisbar | Architektonisch belegbar, dokumentierbar |

Wie funktioniert CloudConnect technisch?

CloudConnect verwendet die MPLS-VPN-Technologie (Multiprotocol Label Switching Virtual Private Network) über eine ethernet-geschaltete Plattform. Wesentliche technische Eigenschaften:- Daten werden über das dedizierte physische Netzwerk von New Telekom übertragen — nicht über das öffentliche Internet

- Die Leitung ist dediziert — die Kapazität wird nicht mit anderen Nutzern geteilt

- Die Latenz ist minimal, da der Datenverkehr direkt ohne unnötige Hops durch Transitknoten verläuft

- Das Netzwerk ist transparent — Sie wissen genau, welchen Weg Ihre Daten nehmen und wer die Infrastruktur betreibt

- Die Kapazität kann in Echtzeit über die eigene SDN-Plattform (Software-Defined Networking) ohne physische Eingriffe geändert werden

„Die Sicherheitsarchitektur der unternehmenseigenen Cloud-Konnektivität muss im Jahr 2026 nicht nur technischen Standards entsprechen, sondern auch den wachsenden gesetzlichen Anforderungen von NIS2 und DORA. Private dedizierte Konnektivität ist eines der grundlegenden Elemente, die diese Konformität ermöglichen."

— Expertenteam New Telekom s.r.o.

Welche Anwendungsfälle deckt CloudConnect in der Praxis ab?

CloudConnect ist nicht nur für Großkonzerne bestimmt. Die Erfahrungen des Expertenteams von New Telekom zeigen, dass es am häufigsten von Organisationen in folgenden Situationen genutzt wird:Multi-Cloud: Verwaltung mehrerer Cloud-Umgebungen von einem einzigen Punkt aus

Viele Unternehmen kombinieren mehrere Cloud-Umgebungen — zum Beispiel AWS S3 für Backups, Microsoft Azure für Unternehmensanwendungen und Google Workspace für die Produktivität. Jede separate Verbindung bedeutet eine eigene Konfiguration, einen eigenen Vertrag und eine eigene Abrechnung, was die betriebliche Komplexität und die Kosten erhöht. CloudConnect löst dieses Problem elegant: Von einem einzigen Port aus verbindet es eine Organisation mit allen öffentlichen Clouds weltweit, mit SaaS-Systemen (CRM, ERP, ATS) und mit mehr als 500 Rechenzentren — und das alles unter einem einzigen Vertrag, mit einer einzigen Rechnung und einer einzigen Zahlung.Hybrid-Cloud: Synchronisierung von privater und öffentlicher Cloud

Die Hybrid-Cloud-Architektur — bei der kritische Unternehmensdaten in der privaten Cloud verbleiben, während alltägliche Arbeitsdateien in der öffentlichen Cloud gespeichert werden — ist im Jahr 2026 der Standard für regulierte Sektoren: Banken, Versicherungen, Gesundheitswesen und öffentliche Verwaltung. CloudConnect ermöglicht die Synchronisierung der privaten Cloud mit der Public Cloud über eine einzige Konsole auf einem dedizierten Weg außerhalb des öffentlichen Internets. Das Ergebnis sind hochleistungsfähige, skalierbare und sichere Verbindungen mit geringer Latenz zwischen beiden Umgebungen — ohne Kompromisse bei Sicherheit oder Leistung.Homeoffice und Fernzugriff: Globale Abdeckung

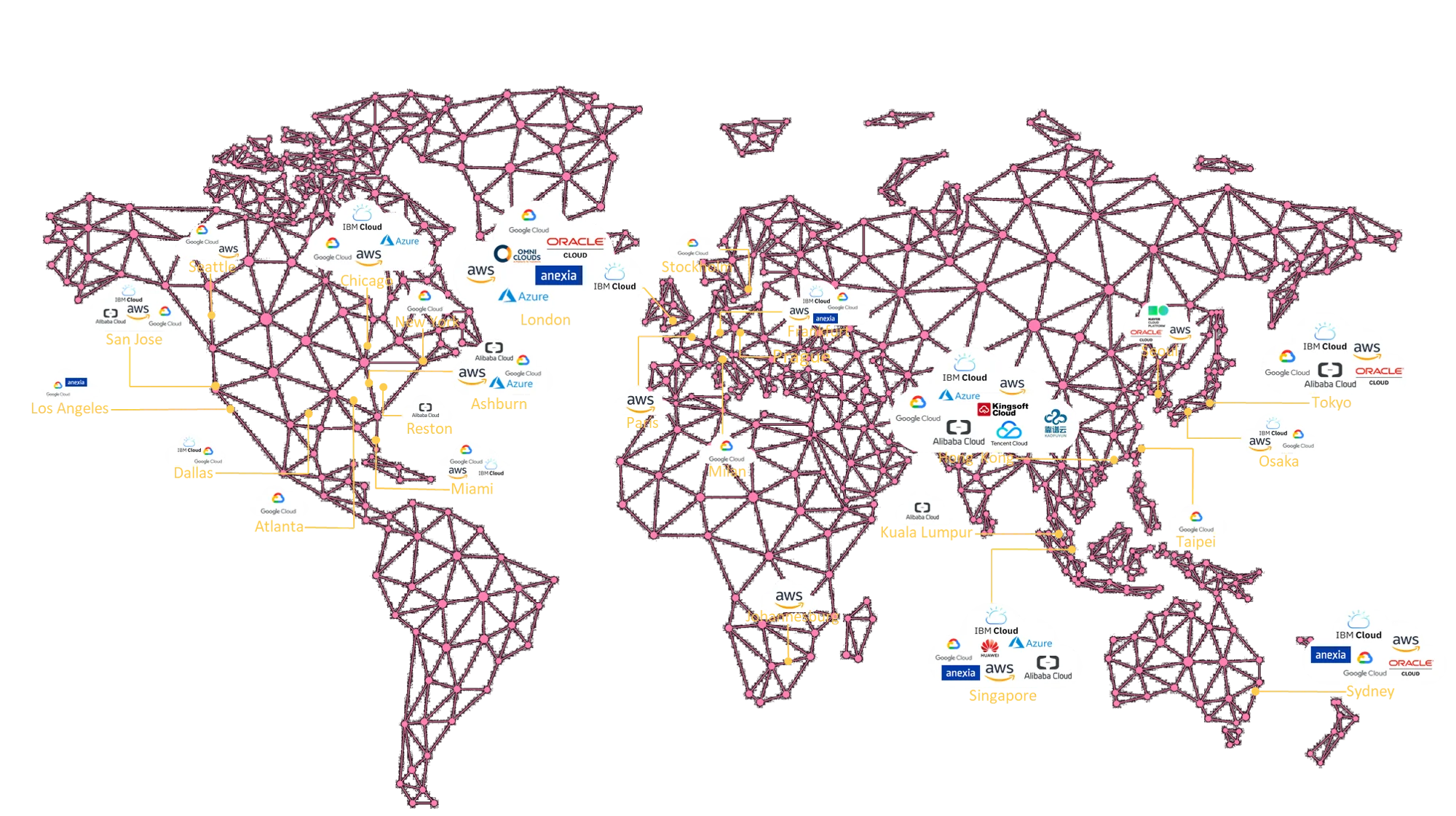

CloudConnect ist nicht auf das Unternehmensbüro beschränkt. Der Zugriff auf Cloud-Anwendungen und -Daten über das dedizierte Netzwerk ist auch von den Heimarbeitsplätzen der Mitarbeiter aus möglich — überall in Deutschland, Österreich, der Schweiz und weltweit. New Telekom ist in der Lage, das gleiche Niveau dedizierter Konnektivität auf allen Kontinenten bereitzustellen.Bedarfsspitzen: Flexibilität über SDN

Unternehmen, die saisonale Marketingkampagnen (wie Black Friday) durchführen, Sportveranstaltungen streamen oder Batch-Datenworkloads verarbeiten, stehen vor einem Problem: dauerhaft hohe Verbindungskapazität für gelegentliche Ereignisse vorzuhalten ist wirtschaftlich ineffizient. Die eigene SDN-Plattform von CloudConnect ermöglicht sofortige Änderungen der Kapazität und Parameter in Echtzeit — ohne physische Eingriffe in die Infrastruktur.Wie hilft CloudConnect bei der Erfüllung der Anforderungen von NIS2, DORA und DSGVO?

Die Sicherheit des Cloud-Zugriffs ist im Jahr 2026 nicht mehr ausschließlich eine Frage der technischen Architektur — sie ist zunehmend eine Frage der rechtlichen Verantwortung. Drei wesentliche Regulierungsrahmen haben direkte Auswirkungen auf die Art und Weise, wie Organisationen sich mit Cloud-Diensten verbinden. Eine detaillierte Interpretation der gesetzlichen Pflichten finden Sie im Artikel NIS2 und das Cybersicherheitsgesetz.NIS2 — Cybersicherheitsgesetz

Die NIS2-Richtlinie (EU 2022/2555) erweitert den Kreis der verpflichteten Einrichtungen und verschärft die Anforderungen an Sicherheitsmaßnahmen. Organisationen in wesentlichen und wichtigen Sektoren — Energie, Verkehr, Gesundheitswesen, Bankwesen, digitale Infrastruktur — müssen nachweisen, dass sie technische und organisatorische Maßnahmen proportional zum Risiko implementiert haben. NÚKIB (die Nationale Behörde für Cyber- und Informationssicherheit) stellt in ihren Empfehlungen von 2024 fest, dass die Übertragung von Unternehmensdaten über das öffentliche Internet ohne dedizierte Infrastruktur im NIS2-Kontext als unzureichende Maßnahme bewertet werden kann.DORA — Digitale Betriebsresilienz des Finanzsektors

DORA (EU 2022/2554 — Digital Operational Resilience Act) trat im Januar 2025 in Kraft und legt Anforderungen an die digitale Betriebsresilienz von Finanzinstituten fest. Es umfasst auch Anforderungen an das Risikomanagement im Zusammenhang mit IKT-Drittanbietern — einschließlich der Sicherstellung der Konnektivität zu Cloud-Umgebungen. Die Übertragung von Daten über das öffentliche Internet ohne Kontrolle über den Übertragungsweg erschwert die Erfüllung der Anforderungen an Nachweisbarkeit und Prüfbarkeit.DSGVO — Schutz personenbezogener Daten

Die DSGVO (EU 2016/679) verlangt die Einführung geeigneter technischer Maßnahmen zum Schutz personenbezogener Daten bei der Übertragung. Die Übertragung personenbezogener Daten über das öffentliche Internet ohne zusätzliche Maßnahmen kann als unzureichend bewertet werden. Die CloudConnect-Architektur garantiert, dass Daten keine Drittanbieter durchlaufen — dies kann technisch dokumentiert und in das Verzeichnis der Verarbeitungstätigkeiten gemäß Art. 30 DSGVO aufgenommen werden. Umfassende IT-Sicherheitslösungen — einschließlich ISO/IEC 27001-Audits, Fortinet FortiGate-Implementierung und Zero Trust Network Access (ZTNA)-Beratung — werden vom Expertenteam New Telekom auch außerhalb des CloudConnect-Dienstes selbst angeboten.Wie läuft die CloudConnect-Implementierung ab — Schritt für Schritt?

Die Einführung von CloudConnect erfordert keine umfangreichen internen IT-Projekte. Das Expertenteam von New Telekom verwaltet den gesamten Prozess von der Anforderungsanalyse bis zur Leitungsaktivierung und laufenden Verwaltung.1. Analyse des Cloud-Fußabdrucks und der Anforderungen

Wir erfassen, welche Cloud-Umgebungen die Organisation nutzt oder zu nutzen plant: AWS Direct Connect, Microsoft Azure ExpressRoute, Google Cloud Interconnect oder private Rechenzentren. Wir bewerten die erforderliche Kapazität, Latenz, geografische Abdeckung und den regulatorischen Kontext (NIS2, DORA, DSGVO).2. Entwurf der Konnektivitätsarchitektur

Auf Basis der Analyse entwerfen wir die Architektur: Wahl der Ports, redundante Wege, Integrationsmethode in das bestehende Netzwerk (SD-WAN, MPLS, Direktverbindung). Für Multi-Cloud- oder Hybrid-Cloud-Szenarien entwerfen wir eine einheitliche Lösung über einen einzigen Port — ohne separate Konfigurationen für jeden Cloud-Anbieter.3. Vertragsabschluss und Konfiguration

Die gesamte Lösung wird durch einen einzigen Vertrag abgedeckt — unabhängig von der Anzahl der verbundenen Clouds, Rechenzentren oder geografischen Standorte. Die Konfiguration wird von New Telekom durchgeführt; der Kunde erhält Zugriffsparameter und technische Dokumentation, die für Sicherheitsaudits und NIS2/DORA-Berichte geeignet ist.4. Aktivierung und Tests

Nach der Leitungsaktivierung führen wir Latenz-, Durchsatz- und Verfügbarkeitstests durch. Die Ergebnisse werden dokumentiert und dem Kunden als Teil des Inbetriebnahmeprotokolls übergeben — einschließlich technischer Parameter, die für die Erfüllung des SLA und der internen Sicherheitsrichtlinien relevant sind.5. Laufende Verwaltung und flexible Skalierung

Über die eigene SDN-Plattform kann die Leitungskapazität in Echtzeit ohne physische Eingriffe in die Infrastruktur geändert werden. Der Kunde kann sofort auf saisonale oder Bedarfsspitzen reagieren — und zahlt nur für die tatsächlich genutzte Kapazität. Der technische Support von New Telekom ist 24/7 verfügbar. Die Cloud-Konnektivität kann mit weiteren Datendiensten von New Telekom kombiniert werden — einschließlich MPLS VPN, SD-WAN oder L2/L3-Leitungen für die Zweigstellenverbindung — um eine umfassende private Netzwerkarchitektur ohne Abhängigkeit vom öffentlichen Internet zu schaffen.Häufig gestellte Fragen

Was ist der grundlegende Unterschied zwischen CloudConnect und einem klassischen VPN?

Ein klassisches VPN verschlüsselt den Dateninhalt, überträgt ihn aber weiterhin über das öffentliche Internet — also über die Infrastruktur von Drittanbietern, die der Betreiber nicht vollständig kontrollieren kann. CloudConnect ist grundlegend anders: Die Übertragung erfolgt über das eigene physische Netzwerk von New Telekom, vollständig außerhalb des öffentlichen Internets. Das Ergebnis ist höhere Sicherheit (Daten passieren keine externen Knoten), geringere und konsistente Latenz sowie aufrechterhaltener Zugriff auf Cloud-Daten auch bei einem Ausfall des öffentlichen Internets. Für Unternehmen, die mit sensiblen Daten arbeiten oder NIS2 und der DSGVO unterliegen, ist dieser Unterschied aus der Perspektive der Prüfbarkeit und rechtlichen Verantwortung entscheidend.Muss ich mit jedem Cloud-Anbieter einen separaten Vertrag abschließen?

Nein. Einer der Hauptvorteile von CloudConnect ist die Konsolidierung: Ein einziger Vertrag deckt den Zugriff auf alle öffentlichen Clouds (AWS, Azure, GCP und andere), SaaS-Anwendungen und mehr als 500 Rechenzentren auf allen Kontinenten ab. Die IT-Abteilung verwaltet eine Verbindung, eine Rechnung und eine Konsole — anstatt Dutzende separater Konfigurationen und Verträge mit verschiedenen Anbietern. Diese Konsolidierung reduziert die betriebliche Komplexität und vereinfacht gleichzeitig die Berichterstattung im Rahmen von NIS2- und DORA-Audits.Wie trägt CloudConnect zur Erfüllung der NIS2- und DORA-Anforderungen bei?

NIS2 und DORA verlangen, dass Organisationen die Implementierung technischer Maßnahmen proportional zum Risiko nachweisen — einschließlich Maßnahmen für die IKT-Konnektivität zu Cloud-Umgebungen. CloudConnect ermöglicht diese Nachweisbarkeit: Die Architektur der dedizierten physischen Leitung, ihre Transparenz und Unabhängigkeit von Drittanbietern sind dokumentierbar und prüfbar. Die Datenübertragung erfolgt nicht über ein unkontrolliertes öffentliches Netzwerk, wodurch einer der bedeutendsten Sicherheitsrisikofaktoren entfällt, auf den sich beide Regulierungsrahmen konzentrieren. NÚKIB empfiehlt außerdem private Konnektivität als Teil der Sicherheitsarchitektur für regulierte Einrichtungen.Kann die CloudConnect-Kapazität je nach aktuellem Bedarf geändert werden?

Ja, und das ist einer der wesentlichen Vorteile. CloudConnect basiert auf einer eigenen SDN-Plattform (Software-Defined Networking), die sofortige Änderungen der Kapazität und Parameter in Echtzeit ermöglicht — ohne physische Eingriffe in die Infrastruktur. Diese Flexibilität ist besonders wertvoll für Unternehmen mit Bedarfsspitzen — saisonale Kampagnen wie Black Friday, Sportübertragungen oder Batch-Datenoperationen — die nicht dauerhaft für gelegentlich genutzte Kapazität zahlen möchten.Was passiert mit dem Cloud-Zugriff bei einem Ausfall des öffentlichen Internets?

CloudConnect funktioniert unabhängig vom Zustand des öffentlichen Internets. Da die Datenübertragung über das eigene physische Netzwerk von New Telekom erfolgt, hat ein flächendeckender Ausfall oder DDoS-Angriff auf die öffentliche Internetinfrastruktur keinen direkten Einfluss auf die Verfügbarkeit der Cloud-Verbindung. Die Organisation behält somit den Zugriff auf ihre strategischen Daten und Cloud-Anwendungen auch in Situationen, in denen das öffentliche Internet nicht verfügbar ist. Darüber hinaus können redundante Verbindungen zu ausgewählten Cloud-Anbieterstandorten — AWS, Azure oder GCP — individuell konfiguriert werden.Für welche Arten von Organisationen ist CloudConnect am besten geeignet?

CloudConnect ist für jede Organisation geeignet, die Unternehmensdaten in Cloud-Umgebungen speichert oder Anwendungen betreibt und eine Garantie für Übertragungssicherheit, Leistung oder regulatorische Konformität benötigt. Besonders relevant ist es für Finanzinstitute, die DORA unterliegen, Gesundheitseinrichtungen und Betreiber kritischer Infrastrukturen unter NIS2, E-Commerce-Plattformen mit saisonalen Spitzen, Medienunternehmen, die Inhalte streamen, multinationale Konzerne, die Multi-Cloud- oder Hybrid-Cloud-Architekturen verwalten, sowie Fertigungsunternehmen, die IIoT und industrielle Cloud-Plattformen nutzen.Fazit

Die Verbindung zu Microsoft Azure, AWS oder der Google Cloud Platform über das öffentliche Internet ist im Jahr 2026 eine Lösung mit inakzeptablen Sicherheits-, Leistungs- und regulatorischen Kompromissen. Variable Latenz, ein unkontrollierbarer Übertragungsweg, Abhängigkeit vom Zustand des öffentlichen Netzwerks und die Schwierigkeit, die Konformität mit NIS2, DORA und DSGVO nachzuweisen, sind konkrete betriebliche und rechtliche Risiken — keine theoretischen Bedrohungen. CloudConnect von New Telekom s.r.o. löst diese Probleme auf architektonischer Ebene: ein eigenes physisches MPLS-VPN-Netzwerk, Abdeckung von mehr als 500 Rechenzentren auf allen Kontinenten, Unterstützung für Multi-Cloud- und Hybrid-Cloud-Szenarien, flexible Skalierung über die SDN-Plattform und Konsolidierung der gesamten Verwaltung unter einem einzigen Vertrag. Das Ergebnis ist sichere, leistungsfähige und kosteneffiziente Cloud-Konnektivität mit einer dokumentierbaren Architektur, die für regulatorische Audits geeignet ist. Wenn Ihr Unternehmen große Datenmengen in die Cloud überträgt, Anwendungen mit niedrigen Latenzanforderungen betreibt oder einen Weg sucht, die Konformität mit NIS2, DORA oder DSGVO auf Netzwerkarchitekturebene technisch zu belegen, wenden Sie sich an das Expertenteam von New Telekom über cloudconnect.cz oder direkt über die Kontaktseite von newtel.cz.Dieser Artikel wurde vom Expertenteam der New Telekom s.r.o. erstellt. Die Informationen entsprechen dem technologischen und gesetzlichen Stand vom April 2026.

Quellen und Rechtsvorschriften

- Gesetz Nr. 181/2014 Slg. über Cybersicherheit und die Änderung verwandter Gesetze, in der jeweils gültigen Fassung

- EU-Richtlinie 2022/2555 (NIS2) — über Maßnahmen für ein hohes gemeinsames Cybersicherheitsniveau in der gesamten Union

- EU-Verordnung 2022/2554 (DORA) — über die digitale Betriebsresilienz des Finanzsektors

- EU-Verordnung 2016/679 (DSGVO) — zum Schutz natürlicher Personen bei der Verarbeitung personenbezogener Daten

- NÚKIB — Nationale Behörde für Cyber- und Informationssicherheit: Empfehlungen zur Sicherheit von Cloud-Lösungen (2024)

- ČTÚ — Tschechisches Telekommunikationsamt: Überblick über den Markt für Datendienste in der Tschechischen Republik (2025)

- IDC — European Cloud Market Report Q4 2025

- BEREC — Body of European Regulators for Electronic Communications: Guidelines on cloud connectivity (2025)

- AWS — AWS Direct Connect Documentation (2026)

- Microsoft — Azure ExpressRoute Documentation (2026)

- Google — Cloud Interconnect Documentation (2026)